Schritt 1: Installation des RADIUS Server unter Windows Server

Da Didactum auch englischsprachige Supportseiten bereitstellt, haben wir die englischsprachige Version von Windows Server gewählt.

Klicken Sie im Server-Manager mit der rechten Maustaste und wählen Sie dann "Add Role and Features". Wählen Sie dann "Role-based or feature-based installation". Wählen Sie "Network Policy and Access Services", fügen Sie Funktionen hinzu und klicken Sie auf "Next“ gefolgt von "Install".

Sobald die Installation abgeschlossen ist, öffnen Sie die Konsole des Netzwerkrichtlinienservers (NPS). Zunächst müssen Sie den NPS in Ihrer Domäne registrieren. Klicken Sie mit der rechten Maustaste auf NPS und wählen Sie "Register server in Active Directory".

Schritt 1: Hinzufügen eines neuen RADIUS Clients

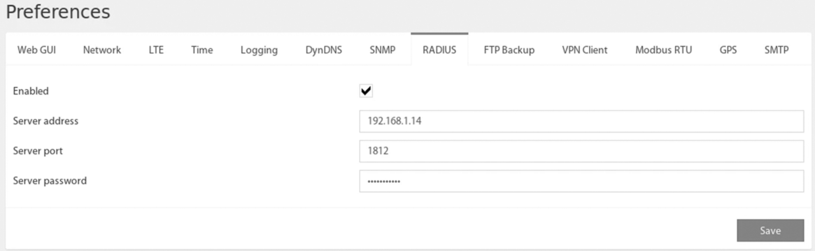

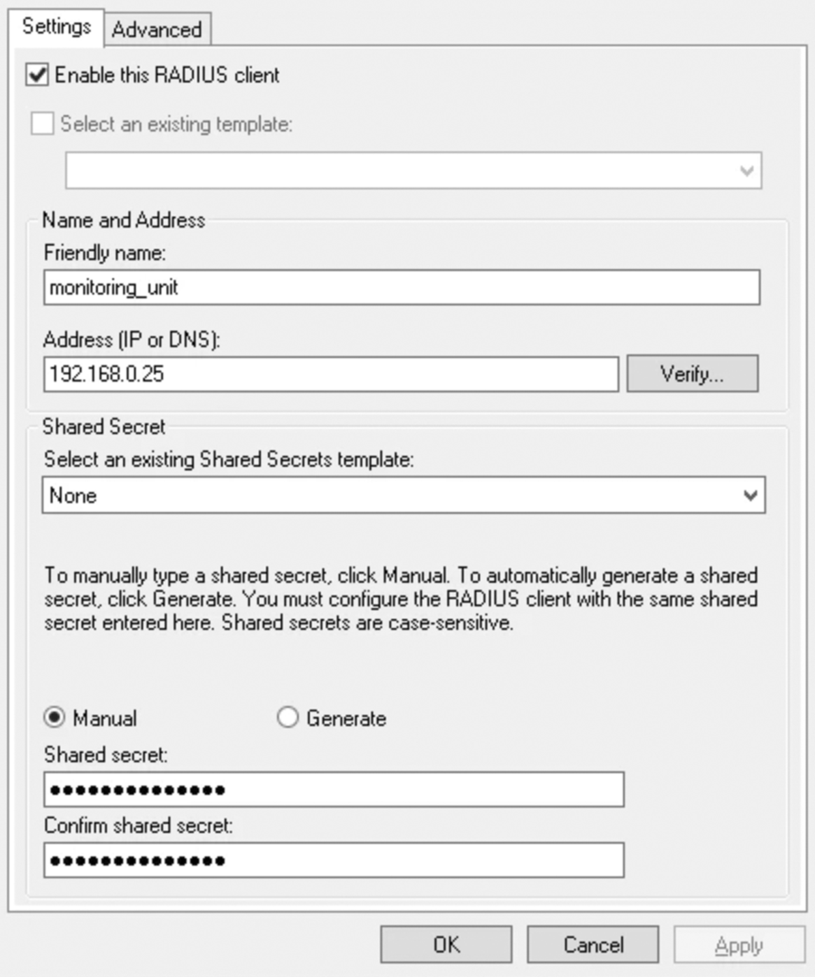

Der nächste Schritt besteht darin, Ihre Didactum Infrastruktur-Überwachungseinheit als neuen RADIUS-Client hinzuzufügen.

Erweitern Sie " Radius Clients and Servers" und klicken Sie dann mit der rechten Maustaste auf "RADIUS-Clients" und dann auf "New". Legen Sie einen Namen für Ihr Überwachungsgerät, eine IP-Adresse und einen gemeinsamen geheimen Schlüssel fest. Dieser gemeinsame geheime Schlüssel muss auf Ihrem Didactum Monitoring System identisch sein!

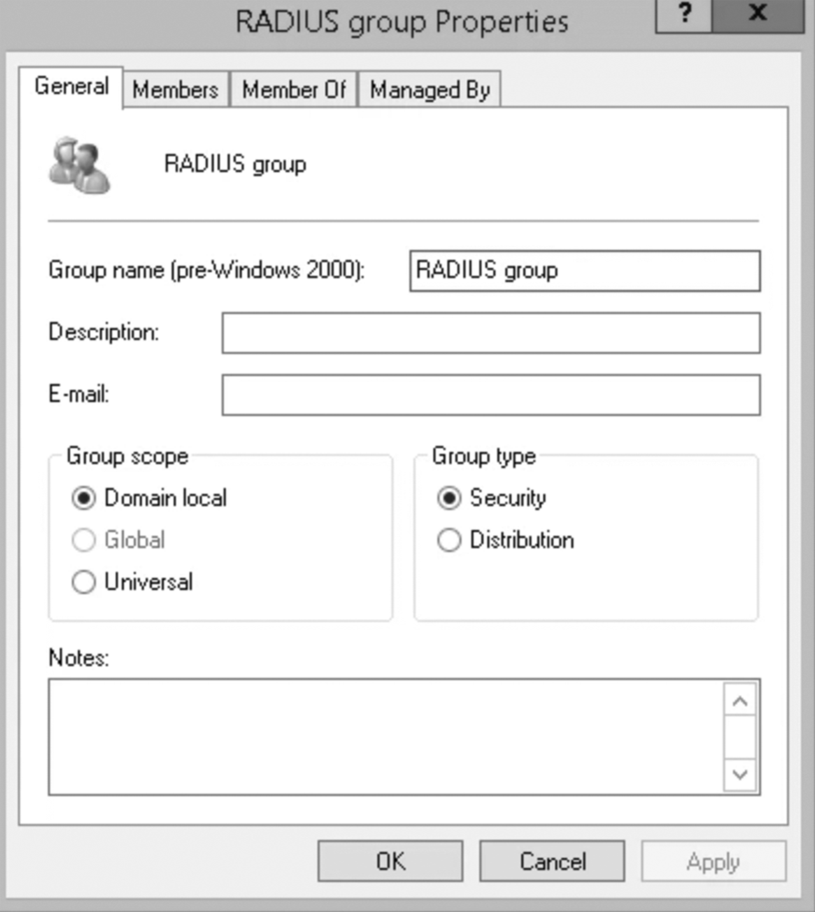

Schritt 2: Erstellen von Zugriffsgruppen in der Domäne

Öffnen Sie " Active Directory Users and Computers". Wählen Sie Ihre Domäne aus, klicken Sie mit der rechten Maustaste dann auf "New" und wählen Sie "Group". Diese Gruppe wird weiter verwendet, um weiteren Benutzern den Zugriff auf das Didactum Rack Monitoring System zu ermöglichen.

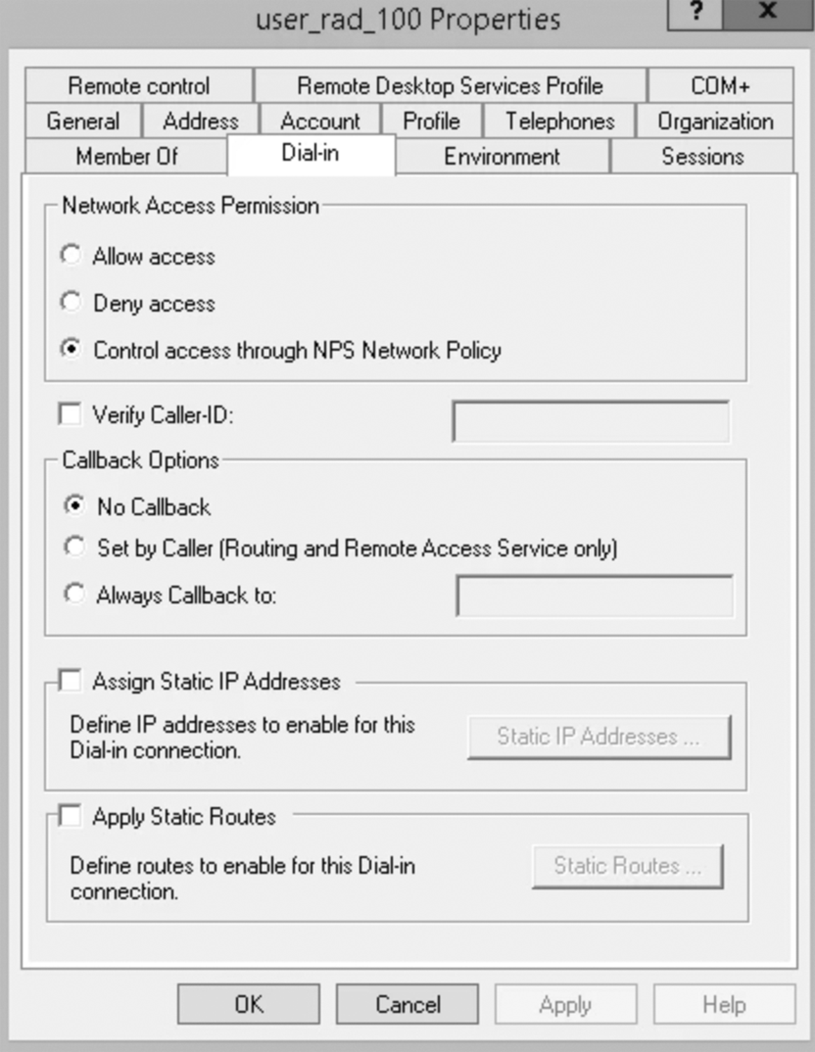

Fügen Sie nun einen neuen Benutzer hinzu, indem Sie mit der rechten Maustaste klicken und dann "New" und danach "User" wählen. Setzen Sie auf der Registerkarte "Dial-In" die "Network Access Permission" auf "Control access through NPS Network Policy". Fügen Sie danach den neuen Benutzer zu der zuvor erstellten Gruppe hinzu.

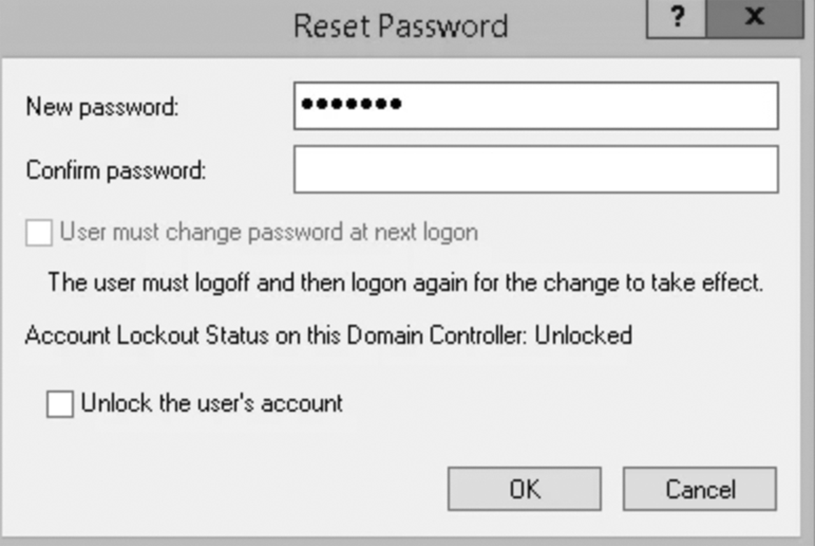

Legen Sie nun das Benutzerkennwort fest. Dieses Kennwort (SHA-1 Hash Code) wird dann vom RADIUS-Benutzer in Klartext eingegeben.

Schritt 3: Erstellen Sie eine neue Netzwerkrichtlinie

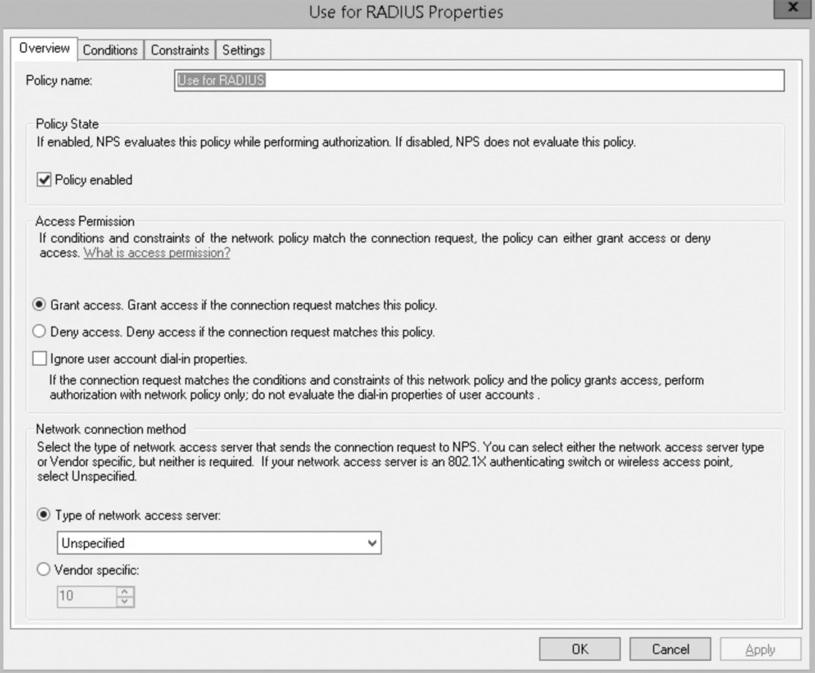

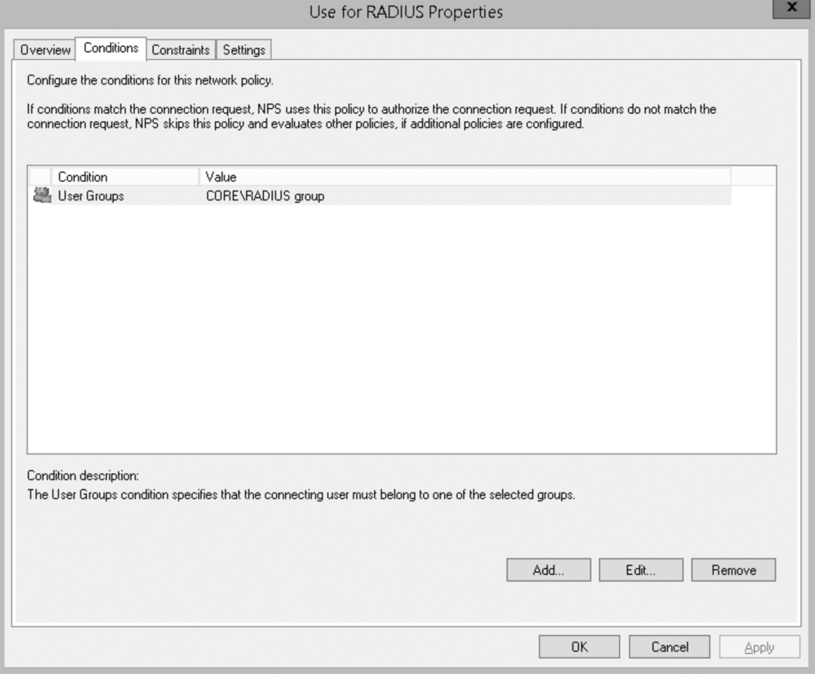

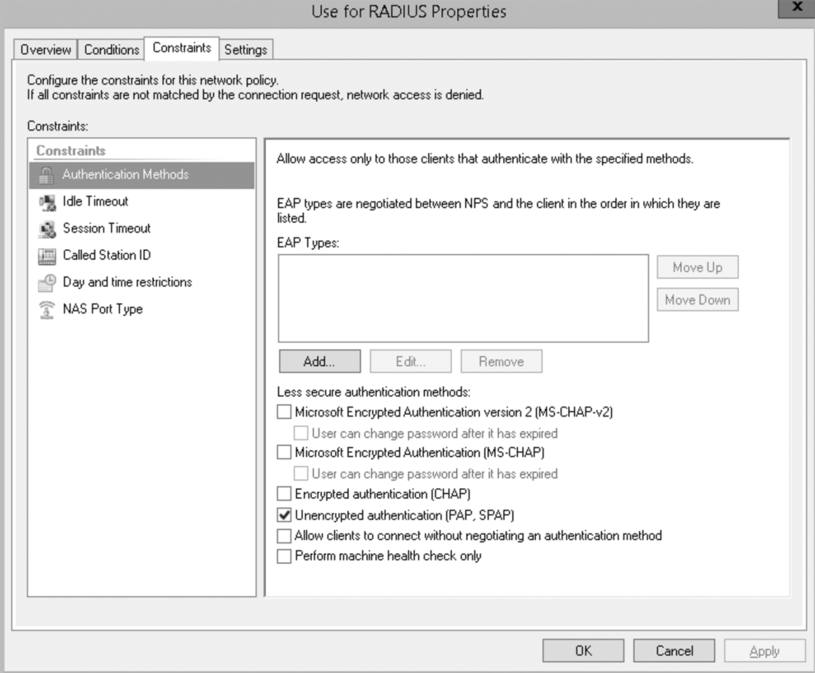

Mit Unterstützung von Zugriffsrichtlinien werden wir die zuvor erstellte RADIUS-Client-Datensätze und Domänensicherheitsgruppen mit den netzwerk-basierten Didactum Monitoring Systemen verbinden. Öffnen Sie hierzu die Network Policy Server Console. Erweitern Sie "Policies", klicken Sie mit der rechten Maustaste auf "Network Policies" und dann auf einfach auf "New". Legen Sie den Namen der Richtlinie fest und wählen Sie als Zugriffsberechtigung "Grant access", um den Zugriff zu gewähren!

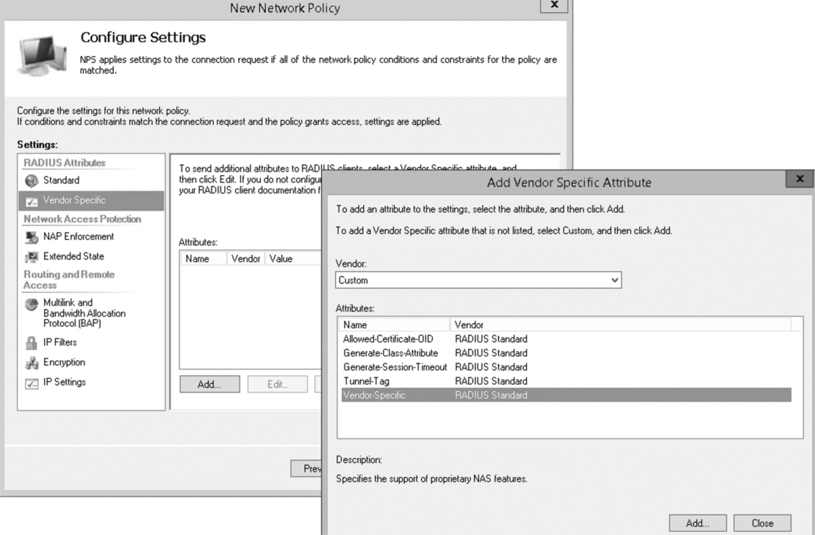

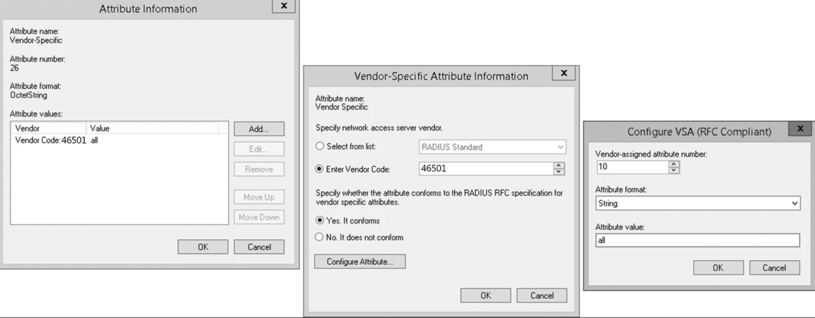

Nun löschen wir im Konfigurationsschritt "Configure Settings" alle Standard-RADIUS-Attribute, die dort standardmäßig angeboten werden (siehe unteren Screenshot). Danach wählen wir unter „Custom“ das Attribut "Vendor Specific“. Geben Sie den Hersteller /"Vendor“ als "Custom“ (Benutzerdefiniert) aus und klicken Sie danach auf "Add“.

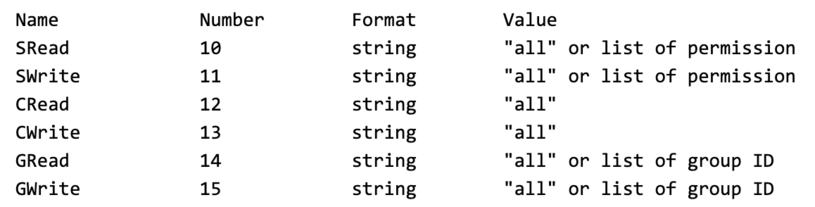

Beschreibung der Attribute der Didactum Monitoring Hardware:

Jedes Benutzerprofil im System kann "Nur-Lesen" oder "Lesen-Schreiben" Zugänge zu Systemressourcen haben.

Jede Ressource im System wird mit ihrer entsprechenden Zugangskennung verglichen.

Die Zugriffskontrolle erfolgt anhand von Listen. Die Liste ist ein Textstring, der aus durch Kommas getrennten Zugangskennungen besteht.

Dementsprechend gibt es im Benutzerprofil zwei Arten von Listen: Listen für den Lesezugriff und für den Schreibzugriff (sowohl aufzeichnen als auch lesen).

Das System lässt drei Arten von Berechtigungslisten zu:

A) Server-Zugriffslisten:

SRead - Lesezugriffsliste;

SWrite - Schreibzugriffsliste;

Ressourcenliste (Stand 01/2021):

accesskeys - Verwaltung von Ausweiskartenleser Zugangsschlüsseln und anderen kompatiblen Schlüsseln;

cameras - Verwaltung der Didactum Videokameras;

canbus - Verwaltung des CAN-Busses;

devvirt - Verwaltung der virtuellen Geräte (Timer, PINGs, Trigger);

elements - Verwaltung von Elementen;

groups - Verwaltung von Gruppen;

gsm - Verwaltung des internen Didactum-Modems; (sofern im Monitoring System vorhanden)

languages - Verwaltung der im Monitoring System installierten Sprachdateien;

log - Verwaltung des Systemprotokolls;

logics - Verwaltung der im Monitoring System vorhandenen Logikschemata;

module - Verwaltung der Module;

notify - Verwaltung von Benachrichtigungen (Mail, SNMP-Traps, SMS);

relays - Verwaltung der eingebauten Relais;

sdcard - Verwaltung der SD-Karte (sofern im Monitoring System vorhanden);

system - Laufzeitverwaltung (gehärtetes Linux OS);

users - Benutzerverwaltung;

view - Steuerung der Darstellung der Weboberfläche.

Hinweis: Definieren Sie keinen Standard-Benutzer (Identificator), da ein solcher Benutzer ansonsten die Aufzeichnungen aller anderen Benutzern einsehen kann! In einem solchen Fall können die im Monitoring System hinterlegten Benutzerrechte nicht editiert und auch nicht gelöscht werden.

B) Client-Berechtigungslisten (Web-Interface):

CRead - Lesezugriffsliste;

CWrite - Schreibzugriffsliste;

Die Liste der Ressourcenkennungen des Clients (Web-Interface) wird ausschließlich vom Client (per Web-Interface) gebildet und verwendet. Daher sollten die Ressourcenkennungen auf "all" gesetzt werden.

C) Listen von Genehmigungen für Gruppen von Objekten:

GRead - eine Liste von von Gruppen mit Nur-Lese-Zugriff;

GWrite - eine Liste von Gruppen mit Schreibzugriff;

Listen von Gruppenberechtigungen bestehen aus Gruppen-IDs und sollen den Zugriff des Clients (Webinterface) auf die Gruppenobjekte einschränken.

Das Format dieser Listen - Bezeichner durch Kommas getrennt, in diesem Fall gibt es spezielle Steuerwörter:

all - voller Zugriff auf alle Bezeichner bedeutet vollen administrativen Zugriff;

none - der Zugriff ist vollständig untersagt.

Standardmäßig gibt es im Didactum Monitoring System keine Gruppen. Auch die Elemente und die Module der Monitoring Hardware sind nicht in Gruppen untergliedert.

Ein Zugriff ist auf die Elemente und Gruppen nur mit den Rechten "all" möglich.

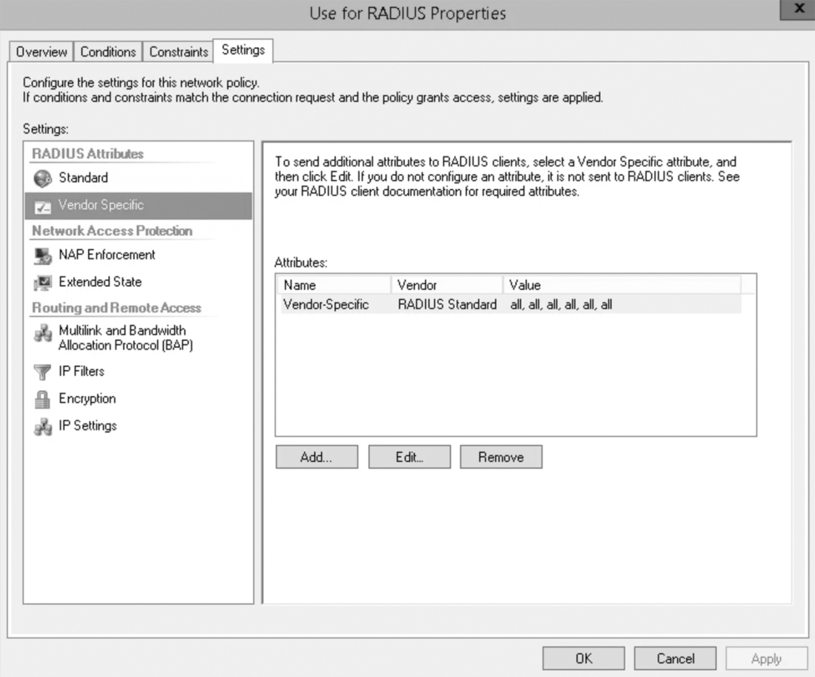

Nachdem Sie alle Attribute angegeben haben, erhalten Sie ein Ergebnis wie in unterem Screenshot dargestellt. In unserem Beispiel haben alle Benutzer der "RADIUS-Gruppe" vollen Administratorrechte für das Didactum Monitoring System.